⇗

Who I am

I’m a married man obsessed with IT, electronics, beer and music.

⇗

My Blog

The purpose of this blog is to share with everyone what happens to me that I consider important, but above all to share with myself and others working technical solutions that I have worked on.

- New blog layout

After ~ 15 years it’s time to upgrade my blog… Leggi tutto: New blog layout

After ~ 15 years it’s time to upgrade my blog… Leggi tutto: New blog layout - TADO ™ unofficial REST API device code flow

If you’re a developer working with Tado’s unofficial REST APIs,… Leggi tutto: TADO ™ unofficial REST API device code flow

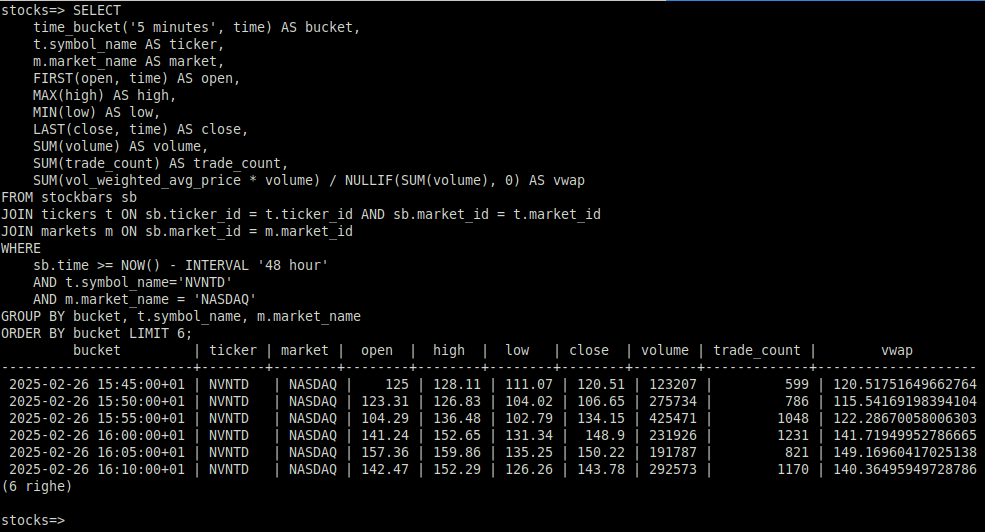

If you’re a developer working with Tado’s unofficial REST APIs,… Leggi tutto: TADO ™ unofficial REST API device code flow - Postgres extension for stock technical analysis

Ok, it’s been a while since I wrote anything here,… Leggi tutto: Postgres extension for stock technical analysis

Ok, it’s been a while since I wrote anything here,… Leggi tutto: Postgres extension for stock technical analysis - Nothing new

Nothing new except the year. Happy 2025!

Nothing new except the year. Happy 2025! - 3 secrets for success at work

3 secrets to good customer satisfaction, teamwork or happy boss:

3 secrets to good customer satisfaction, teamwork or happy boss: - dam2k/tadoapi and telegraf-dam2ktado

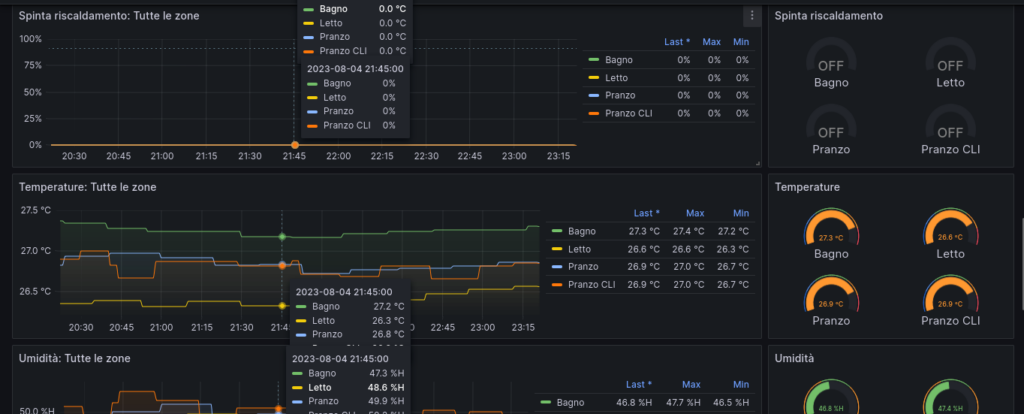

Ready for a new grafana story? Today I have some… Leggi tutto: dam2k/tadoapi and telegraf-dam2ktado

Ready for a new grafana story? Today I have some… Leggi tutto: dam2k/tadoapi and telegraf-dam2ktado